Шаблон предназначен для организации мониторинга событий в системе, которая может быть использована самостоятельно как пассивный механизм отслеживания потоков данных, потоков управления и выполняемых в системе операций, или в составе активного механизма применения правил и политик безопасности к этим потокам и операциям.

Монитор призван контролировать процессы. Это аналог камеры наблюдения. В базовой версии камера не делает активных действий. Она следит за порядком, наблюдает кто куда идет, что делает, что берет и, если видит нарушение, бьет тревогу.

Можно превратить камеру в охранника и, тем самым, позволить модулю реакции выполнять активные действия и предотвращать неправильное поведение.

Типовые цели безопасности при применении шаблона включают:

Контролировать можно любые действия как внутри системы, так и во взаимодействии с внешним миром.

Предположения безопасности включают:

Предположения и условия, при которых шаблон не может быть применен:

В реальной жизни приходится слышать о ситуациях, когда камера не работала в нужный момент. Так не должно происходить: монитор должен работать всегда и контролировать все действия.

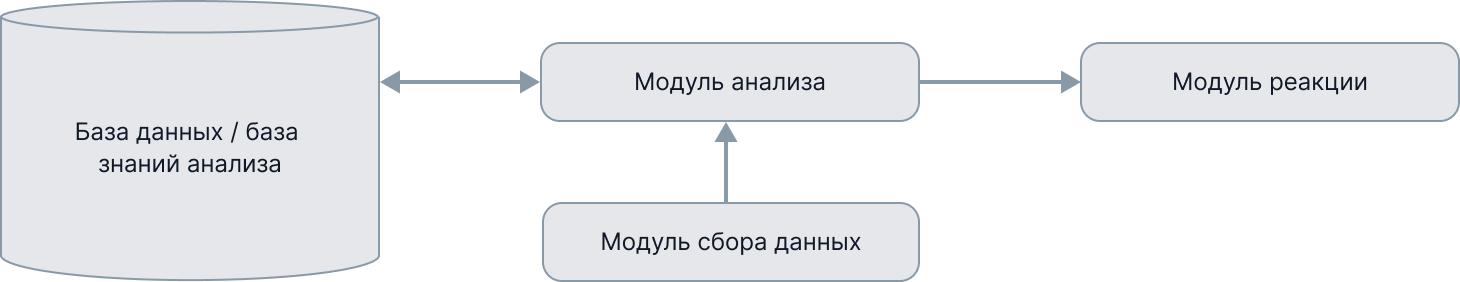

Элементы системы, реализующей шаблон:

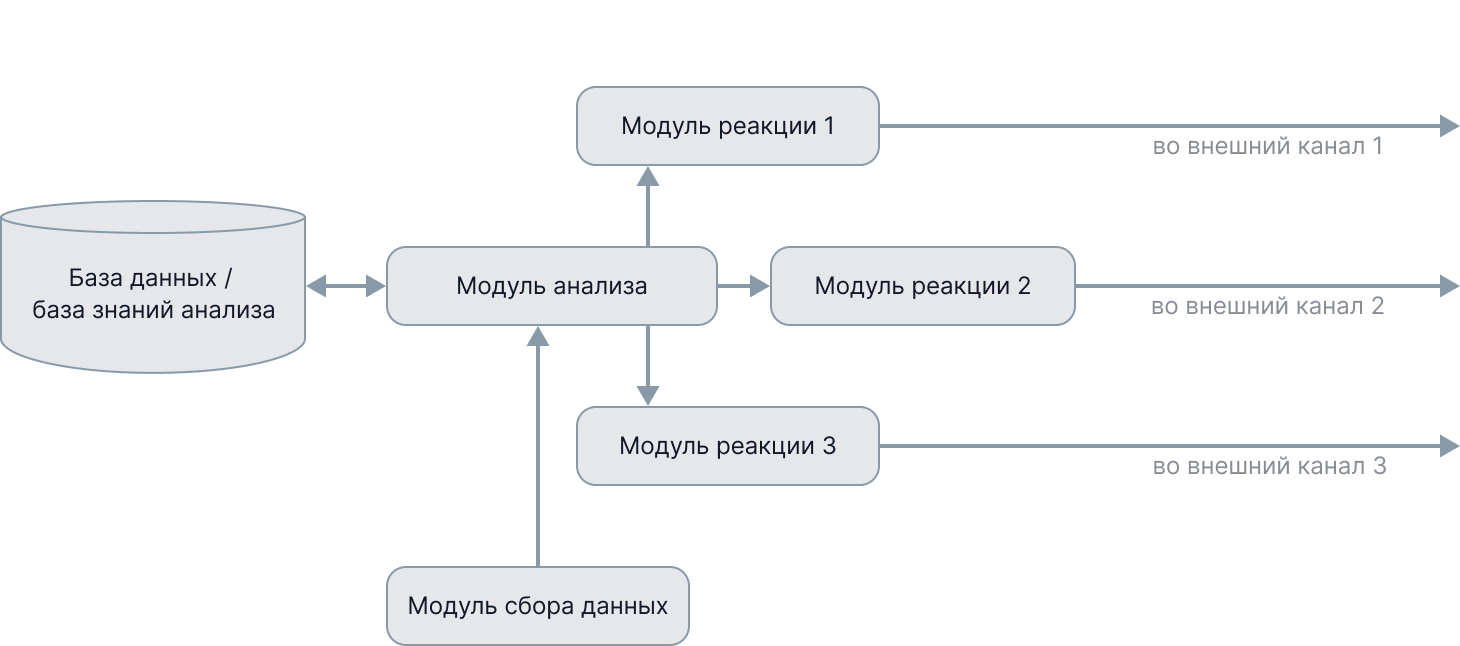

Взаимодействие элементов монитора представлено на рисунке 1.

Шаблон используется самостоятельно, либо как основа для других шаблонов, в том числе из числа перечисленных в настоящем стандарте. Он также может входить в состав элементов систем, построенных на основе других шаблонов, не определяя при этом их основные свойства.

Обход проверок, плохие правила анализа и влияние на функционирование системы. Эти вопросы предстоит решить разработчикам в зависимости от конкретной задачи и типа данных.

Ошибки анализа приводят к тому, что действие как бы и было проверено монитором, но неправильно квалифицировалось. В целом, это уязвимость монитора, которая приводит либо к пропуску опасных действий, либо к ложному реагированию. Например:

Правило: запрещать команду ‘chmod’

Запрос: U2FsdGVkX1/zvrNLgEl9U+h4NsHIp58goyCh2JLre9hC0OzBMVJb4nt8k76G1GQG вместо chmod a+rw psw.txt

Монитор не понимает такие данные и не может их проанализировать. Чтобы это исправить, нужно учитывать варианты обфускации, либо использовать принцип «запрещено все, что явно не разрешено» вместо запрета отдельных команд.

Правило: запрещать команду ‘shadow’

Результат: запрос «run sh+’ad’+ow» проходит проверку

Здесь тоже придет на помощь принцип «запрещено все, что явно не разрешено».

Правило: запретить доступ процессов пользователя к папке Windaws

Результат: любой запрос к папке Windows

Запросы будут разрешены из-за опечатки разработчика. Справиться со случайными ошибками помогут автоматизация настройки, проверка правил и политик разными людьми (разделение обязанностей).

Правило: значение времени должно быть в диапазоне 0<x<24:0<x<60

Результат: сообщение в 00:35 блокируется

Легитимный запрос будет отклонен из-за ошибки в правилах. Решение здесь состоит в проверке и тестировании правил.

Правило: разрешать доступ только через порт 443

Клиентская система обновилась и теперь работает через порт 443 и 664

Результат: ложная блокировка через новый порт

Помогут внимательное сопровождение системы, обеспечение разработчиком обратной совместимости версий.

Правило: блокировать сообщения с источником 192.168.1.254

Результат: злоумышленник сам принудительно меняет адрес источника

Тело сообщения не анализировалось. Для блокировки используется параметр, который легко изменить.

Правило: более 10 запросов из внешней сети за сутки приводят к уведомлению администратора

Результат: злоумышленник выполняет не более 2 запросов в сутки

Несмотря на то, что монитор выполняет комплексный анализ разных запросов, злоумышленник обходит проверку путем медленности и осторожности действий. Такая ситуация характерна для целевых атак. Злоумышленники стараются остаться незаметными. Здесь поможет смена тактики обнаружения, например, комплексный подход к мониторингу разных параметров.

Правило: блокировать все IPv4 адреса, которые не находятся в белом списке

Результат: отправка сообщений с адресом IPv6 не блокируется

Принцип «запрещено все, что не разрешено» лучше применять повсеместно.

Технология сбора данных, реализованная модулем сбора данных, должна исключать вмешательство в процессы работы системы, она должна быть реализована прозрачным для этих процессов образом так, чтобы минимизировать влияние на временные характеристики работы системы, показатели ее производительности, надежности и безопасности;

Модуль анализа, в зависимости от потребностей мониторинга может реализовать анализ в режиме времени выполнения или отложенный анализ на основе данных, поступающих от датчика;

Алгоритмы анализа должны минимизировать количество ошибок первого рода и ложных срабатываний, но пороговые значения и показатели производительности анализа устанавливаются индивидуально в зависимости от потребностей и назначения мониторинга.

Применение шаблона может быть ограничено в системах с требованиями к выполнению в реальном времени, а также в системах с повышенными требованиями к функциональной безопасности и надежности в тех случаях, когда датчик реализует технологию перехвата потоков данных и/или потоков управления с последующей ретрансляцией этих потоков, что потенциально может повлиять на выполнение упомянутых требований.

Термин «мониторинг» появился благодаря ЮНЕСКО. В организации под мониторингом понимают процесс наблюдения и контроля за окружающей средой. И пусть это не идеальный пример сбора абсолютно всех данных, но он показывает путь развития самого принципа контроля.

Мониторинг очень активно используется в промышленности. На заводах находятся установки, работа которых предполагает не самые благоприятные условия. Например, установка стеклодува — это фактически раскаленная печь. Температура в ней играет важную роль, так как при недостаточном нагреве стекло может потечь или начать вести себя неправильно. При этом залезть внутрь с градусником не получится, температура достигает 1000 C°. Поэтому внутрь установки ставится датчик и данные о температуре передаются удаленно.

На заводе обычно больше десятка таких установок. Количество датчиков тоже растет: в примере мы говорим о температуре, но используются также датчики давления, концентрации веществ в воздухе, состояния устройств и другие. В результате вся информация аккумулируется на монитор (отсюда и название). Монитор как элемент анализа сортирует, категоризирует и выводит ту информацию, которая необходима операторам. Если выводить всю информацию в необработанном виде, то легко потерять значимое. С развитием технологий данные с датчиков стали отслеживаться не столько операторами, сколько цифровыми анализаторами, которые создают своевременные уведомления о важных событиях.

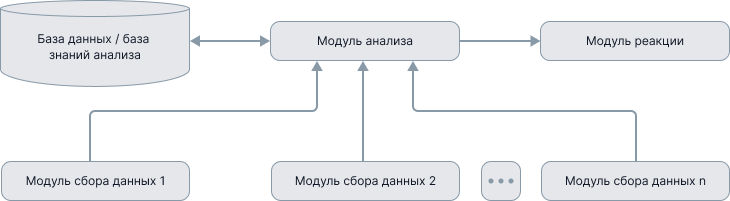

Допустимо использовать не один, а несколько датчиков или систему модулей сбора данных, поставляющих данные в модуль анализа (рисунок 2).

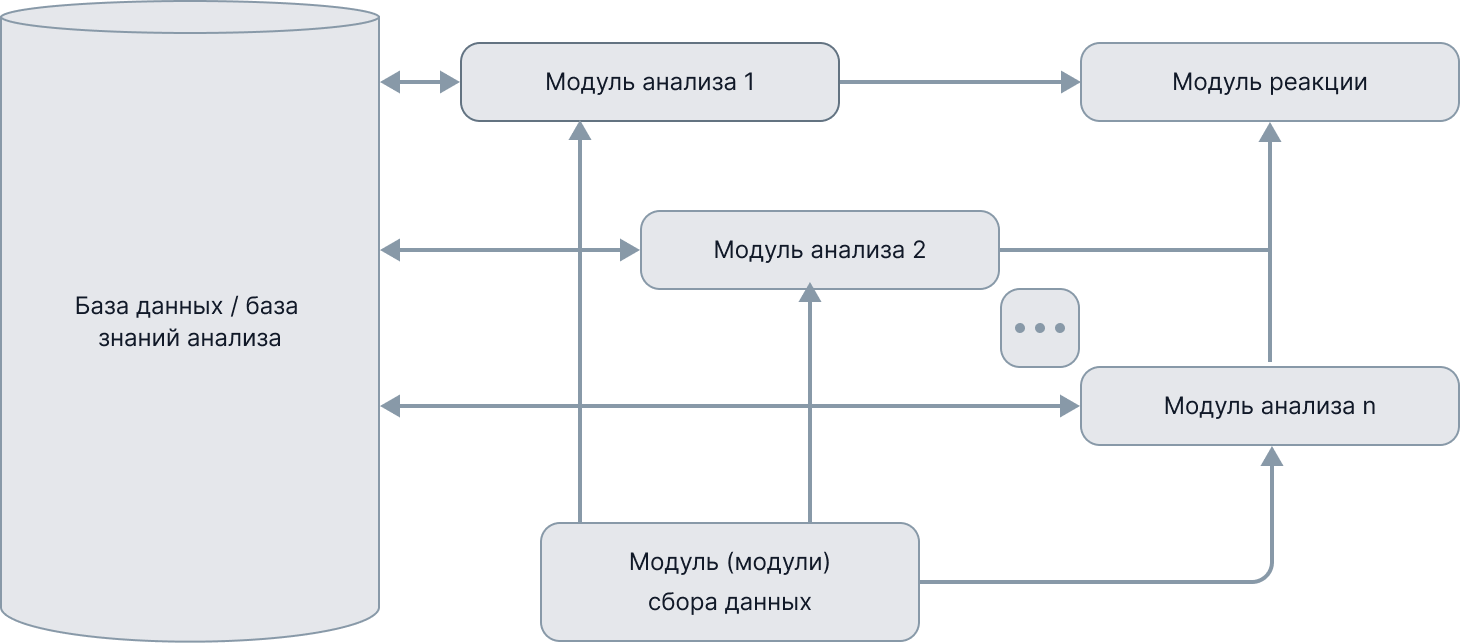

Допустимо использовать несколько модулей анализа, реализующих одни и те же алгоритмы, для оптимизации и балансирования нагрузки на модуль анализа

(рисунок 3).

Допустимо использовать несколько модулей анализа, реализующих несколько различных алгоритмов анализа, для получения более полных результатов анализа (рисунок 4).

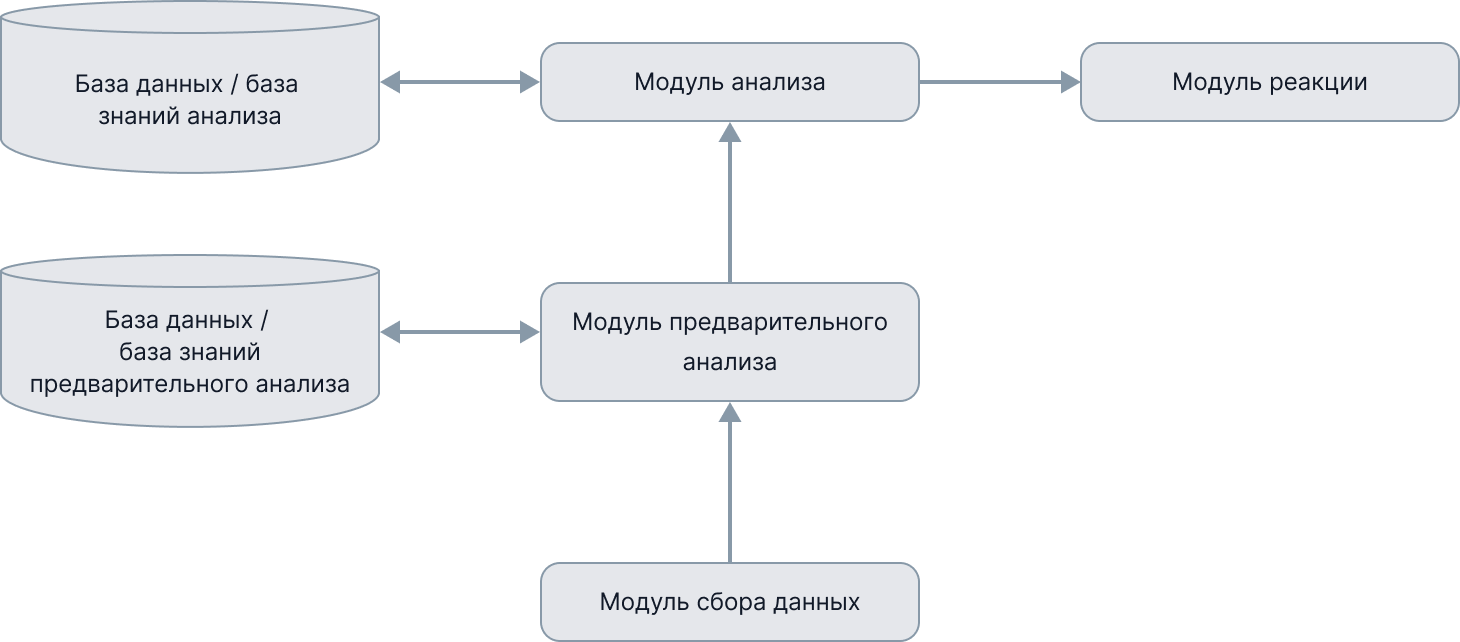

Допустимо организовывать модули анализа в иерархию, нижние уровни которой служат датчиками для верхних для получения более точных результатов анализа (рисунок 5).

Допустимо использовать не один, а несколько модулей реакции, реализующих связь с внешними системами через одни и те же или различные типы каналов связи (рисунок 6).

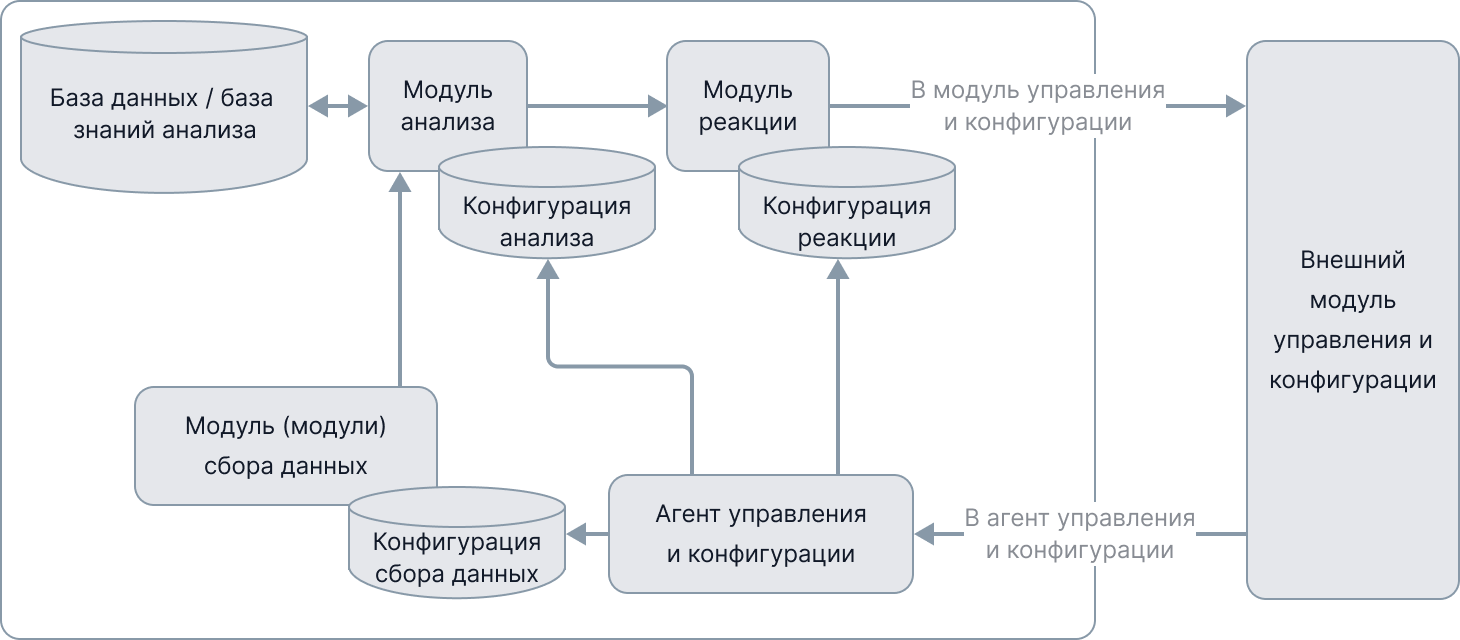

Допустимо реализовывать обратную связь от внешних систем, подключенных через модуль реакции, для переконфигурирования монитора с целью обеспечения его устойчивой работы, а также для корректировки параметров сбора данных и подстройки алгоритмов анализа. Для управления и конфигурирования модулями шаблона вводится дополнительный отдельный модуль — агент управления и конфигурации, действующий внутри шаблона (рисунок 7).

Допустимость модификаций, не входящих в указанный перечень, должна быть обоснована при проектировании архитектуры и формировании требований, предъявляемых к системе на основе целей и предположений безопасности для этой системы.